В 2026 году вступает в силу новый приказ ФСТЭК России от 11.04.2025 № 117, который заменит приказ ФСТЭК России от 11.02.2013 № 17 и внесёт существенные изменения в требования по защите информации. «Бежать всё переделывать нет необходимости», – успокаивает эксперт, ведущий менеджер продукта НПЦ «Кейсистемс – Безопасность» А. Иванов. Однако игнорировать перемены нельзя. На что обратить внимание в первую очередь? Какие изменения нас ждут и как к ним подготовиться? На эти вопросы мы ответим в нашей обзорной статье.

Кому же будет полезна эта статья?

Для тех, кто только начинает свой путь в сфере информационной безопасности (ИБ): мы поможем разобраться в новых требованиях по защите информации и понять основные принципы ИБ-законодательства.

Для наших действующих пользователей: мы расскажем, как новый приказ повлияет на вашу работу и какие шаги необходимо предпринять, чтобы соответствовать свежим требованиям. Главное − помните: мы будем меняться вместе с вами и окажем всю необходимую поддержку.

Для тех, кто когда-то был с нами, но по каким-то причинам ушёл: мы знаем, что многие, получив необходимые документы, теряют интерес к дальнейшему развитию. Но, как видите, ситуация меняется, и требования к защите информации становятся всё более строгими. Возможно, сейчас самое время вспомнить об АльфаДок и вернуться в нашу команду, ведь мы говорили о необходимости постоянного обновления и актуализации знаний.

И, конечно же, для всех, кто хочет повысить свою экспертность в области информационной безопасности! Мы поделимся ценными знаниями, практическими советами и расскажем, как АльфаДок поможет вам оставаться в тренде.

Без паники! Это важно знать

Приказ ФСТЭК России № 117, безусловно, станет важной вехой в сфере защиты информации. Это не просто замена приказу № 17, а значительный шаг вперёд в подходах к обеспечению информационной безопасности. Но что именно вызвало эти изменения и почему возникла потребность в новом документе?

Одной из ключевых причин стало стремительное устаревание существовавшей нормативной базы. Приказ ФСТЭК России № 17, разработанный ещё в 2013 году, уже не отражал современные реалии IT-технологий и сферы информационной безопасности. За последние годы появились новые типы киберугроз, эволюционировали тактики и техники злоумышленников, а сценарии атак стали значительно сложнее. Очевидно, что существовавшая нормативная база требовала новые подходы и обновления требований.

Кроме этого, одним из важных факторов, повлиявших на разработку приказа № 117, стало стремление к гармонизации с международными стандартами в области информационной безопасности. И здесь стоит отметить, что структура нового приказа во многом отражает логику и принципы стандарта ISO/IEC 27001, который полностью воспроизведён в национальном стандарте ГОСТ Р ИСО/МЭК 27001-2021. В них установлены не только принципы организации и обеспечения безопасности, но и конкретные меры и мероприятия, необходимые для защиты информации.

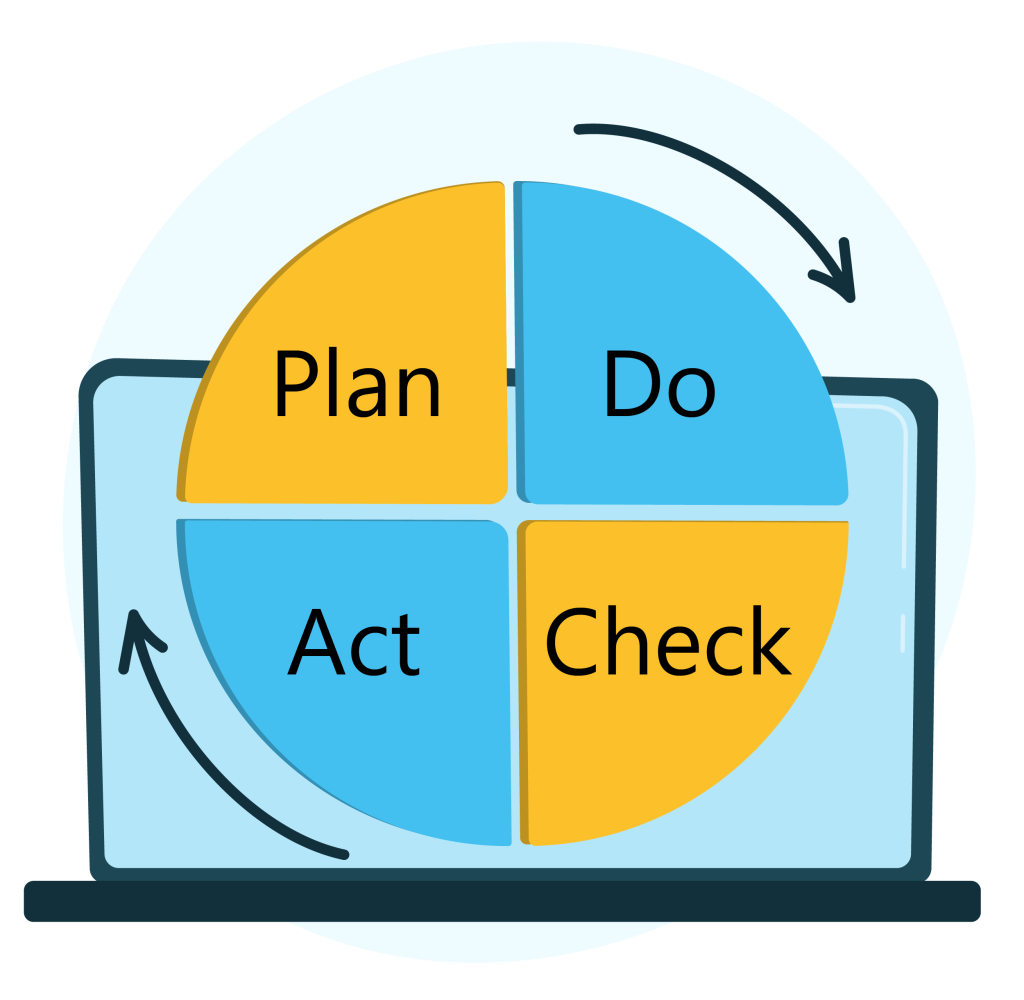

Более того, как ISO 27001, так и приказ № 117 базируются на известном цикле Деминга (PDCA — Plan-Do-Check-Act), что обеспечивает непрерывное улучшение системы защиты информации. Цикл включает в себя следующие этапы: планирование (определение целей и процессов), реализация (внедрение процессов), проверка (мониторинг и измерение) и действие (принятие мер для улучшения). Именно эта цикличность, пусть и в иной формулировке, прослеживается и в требованиях нового приказа (п. 28):

«Управление деятельностью по защите информации должно включать:

а) разработку и планирование мероприятий и мер по защите информации;

б) проведение мероприятий и принятие мер по защите информации;

в) проведение оценки состояния защиты информации;

г) совершенствование мероприятий и мер по защите информации».

Таким образом, приказ ФСТЭК России № 117 представляет собой не просто формальное обновление нормативной базы, а переход к более зрелому и системному подходу к обеспечению информационной безопасности. Этот подход, соответствующий мировым стандартам и принципам непрерывного совершенствования, позволяет организациям не ограничиваться выполнением формальных требований, а выстраивать действительно эффективную и гибкую систему, способную успешно противостоять постоянно меняющимся угрозам.

Однако прежде чем поддаваться панике и срочно перестраивать все процессы, важно понимать два ключевых момента:

− время на подготовку есть: приказ вступает в силу только с 1 марта 2026 года. Это означает, что у организаций есть достаточно времени, чтобы внимательно изучить новые требования, оценить их влияние на текущую инфраструктуру, процессы и разработать план адаптации;

− «старые» аттестаты остаются в силе: организациям, успешно прошедшим аттестацию информационных систем в соответствии с приказом ФСТЭК России № 17, не стоит беспокоиться о немедленной переаттестации. Выданные аттестаты соответствия остаются действительными в течение всего срока их действия. Нет необходимости в спешке переделывать все процессы и проходить аттестацию заново.

Публикацию 117-го приказа за восемь с лишним месяцев до его вступления в силу следует рассматривать как стимул для планомерной подготовки и адаптации, а не как причину для паники. Крайне важно с максимальной пользой использовать имеющееся время для детального изучения документа, оценки рисков и разработки стратегии соответствия новым требованиям, не забывая о том, что существующие аттестаты подтверждают достаточный уровень защиты в переходный период.

Определяем границы ответственности: область действия нового приказа

Новый приказ ФСТЭК России № 117 расширяет область применения требований по защите информации, затрагивая широкий круг организаций.

Под действие приказа подпадают:

− Государственные органы (ГО). Ранее требования распространялись только в части государственных информационных систем (ГИС). Теперь же под действие приказа подпадают все информационные системы государственных органов, вне зависимости от обрабатываемой информации.

− Государственные унитарные предприятия (ГУП) и государственные учреждения (ГУ). Аналогично государственным органам, требования теперь распространяются на все информационные системы ГУП и ГУ, включая многочисленные больницы, административные учреждения, школы и даже федеральные государственные бюджетные учреждения образования и др.

− Центры обработки данных (ЦОД). Ранее требования к ЦОД возникали только при размещении в них ГИС. Теперь требования распространяются на все ЦОД, в которых размещаются информационные системы ГО, ГУП и ГУ. Это влечёт за собой необходимость соблюдения требований приказа не только владельцами информационных систем, но и операторами ЦОД.

Приказ также косвенно влияет на системы, взаимодействующие с ГИС. Например, с системами разработчиков программного обеспечения или муниципальных органов. И любая такая система автоматически подпадает под действие требований 117-го приказа в части обеспечения защиты информации. Это означает, что даже муниципальные информационные системы, которые ранее могли не рассматриваться как объекты регулирования, теперь должны соответствовать установленным требованиям.

При этом в документе чётко прописано, что действие 117-го приказа не распространяется на организации и системы, обрабатывающие информацию, составляющую государственную тайну, а также на системы госорганов, осуществляющих контрразведывательную и разведывательную деятельность, и информационные системы, обеспечивающие управление вооружением, военной и специальной техникой (п. 12). В данном случае действуют другие нормативные документы, регламентирующие защиту информации.

Однако важно понимать, что 117-й приказ – это лишь часть общей системы нормативных актов, которым необходимо следовать. Если ГИС признана значимым объектом критической информационной инфраструктуры (КИИ), то помимо требований 117-го приказа необходимо руководствоваться положениями приказов ФСТЭК России № 235 и № 239. Эти нормативные акты, которые действуют уже не первый год, устанавливают дополнительные меры по обеспечению безопасности таких ГИС.

Кроме того, если ГИС осуществляет обработку персональных данных, то также надо руководствоваться постановлением Правительства РФ № 1119. Этот документ определяет требования к защите персональных данных при их обработке в информационных системах. Важно отметить, что хотя в данном случае приказ ФСТЭК России № 21 сохраняет свою юридическую силу, однако его ключевые положения учтены и воспроизведены в новом приказе № 117. Поэтому для соблюдения актуальных требований достаточно руководствоваться одним приказом № 117.

Разработка и планирование мероприятий и мер по защите информации

Планирование в рамках приказа № 117 – это не просто формальное требование, а критически важный процесс, направленный на обеспечение безопасности информации. И хотя необходимость планирования уже упоминалась в приказе № 17, в новом документе этот аспект приобретает особую значимость, требуя более детального и системного подхода.

Основная задача этапа планирования заключается в определении набора мероприятий, которые организация предпримет для достижения определённых целей защиты информации. Перечень целей приведён в приказе. В свою очередь, под каждую цель необходимо разработать конкретные мероприятия, назначить ответственных и установить чёткие сроки выполнения. Это позволит отслеживать прогресс, оценивать эффективность и при необходимости корректировать планы.

Важно понимать, что планирование – это не разовое мероприятие, а непрерывный процесс. Планы должны регулярно пересматриваться, актуализироваться и адаптироваться к изменяющимся угрозам и требованиям, а также к изменениям в самой организации. Классически во многих организациях планы пересматривают раз в год, однако, в зависимости от специфики деятельности организации, это может происходить и чаще, особенно при существенных изменениях в ИТ-инфраструктуре или при возникновении новых угроз.

Для реализации процесса планирования можно использовать различные инструменты автоматизации. Например, в приложении «АльфаДок» уже реализован модуль планирования, который позволяет эффективно: запланировать мероприятия; назначить ответственных лиц и исполнителей; установить сроки выполнения; контролировать ход исполнения запланированных задач и мониторить состояние защиты информации. Разработчики планируют дальнейшую доработку этого модуля, учитывая специфику требований приказа № 117, а также опыт и знания, накопленные в процессе работы.

Проведение мероприятий и принятие мер по защите информации

После тщательного планирования наступает следующий этап – проведение мероприятий и принятие мер по защите информации. Именно здесь теоретические планы превращаются в реальные действия, направленные на обеспечение безопасности информации организации.

В приказе № 117 этот этап характеризуется необходимостью внедрения внутри организации определённого набора процессов и средств защиты информации, направленных на обеспечение информационной безопасности. Речь идёт о 21 ключевом процессе (п. 34), которые организации должны будут реализовать. Разумеется, какие-то процессы уже могли быть внедрены, в то время как другие могут оказаться новыми.

Хорошей новостью является то, что часть этих процессов уже сейчас обеспечивает АльфаДок. Ярким примером служит процесс оценки угроз безопасности информации, который реализуется специальным разделом моделирования угроз. Он позволяет организациям оценивать и определять потенциальные сценарии возникновения негативных последствий.

Помимо анализа угроз, критически важен и другой процесс − информирование, обучение и тренировки пользователей. В этой области также ведётся активная работа: соответствующее решение развивает НПЦ КСБ, что в будущем позволит создать комплексную экосистему для выполнения всех требований приказа.

Проведение оценки состояния защиты информации

Ключевой этап – оценка состояния защиты информации. Именно этот этап позволяет понять, насколько эффективно работают проводимые мероприятия и принятые меры и соответствуют ли они текущим требованиям.

Важно отметить, что в рамках приказа № 117 ФСТЭК России не только требует проведения оценки, но и чётко определяет методики и критерии, которые должны использоваться для этого. Такой подход позволяет обеспечить единообразие и объективность оценки состояния защиты информации в различных организациях.

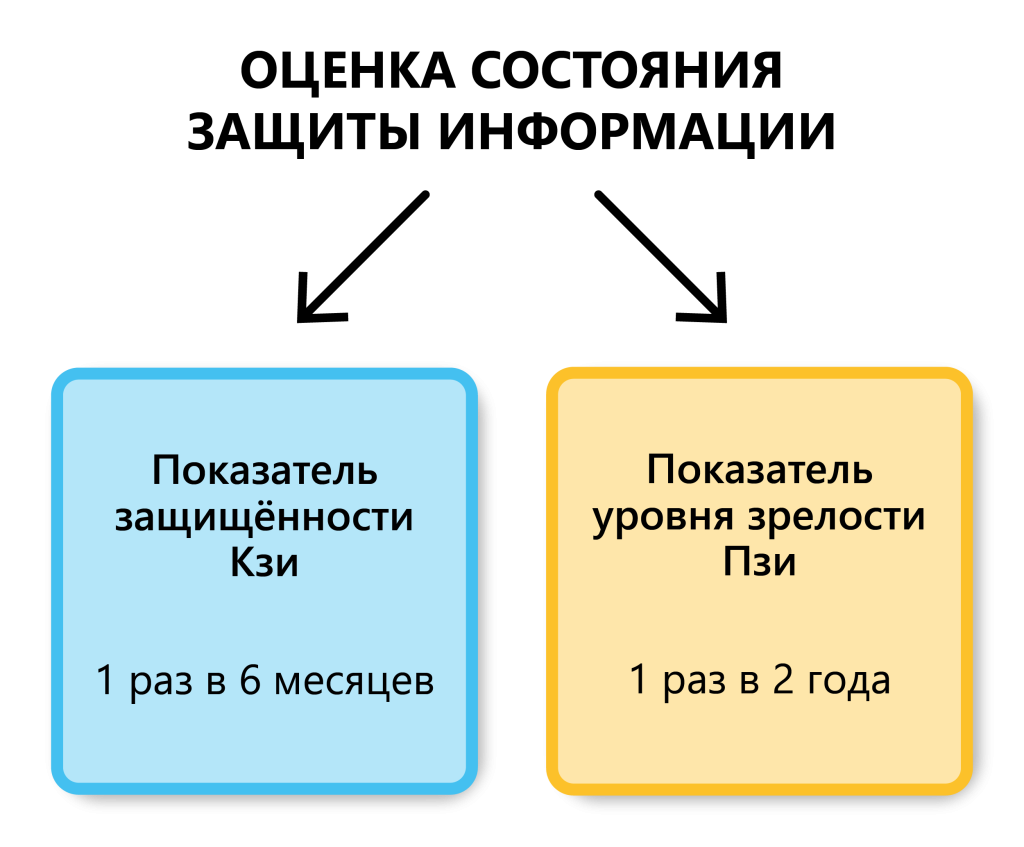

Приказ № 117 предписывает операторам (обладателям информации) оценивать состояние защиты информации на основе двух основных показателей:

1) показателя защищённости Кзи: характеризует текущее состояние защиты информации от базового уровня угроз безопасности информации;

2) показателя уровня зрелости Пзи: определяет достаточность и эффективность проведения мероприятий по защите информации.

В настоящий момент ФСТЭК России определила методику расчёта показателя защищённости Кзи, и 2 мая 2024 года был выпущен соответствующий методический документ. Согласно требованиям, показатель Кзи необходимо оценивать не реже одного раза в шесть месяцев и направлять отчётность во ФСТЭК России. Это важный аспект, который необходимо учитывать при организации процесса оценки состояния защиты информации.

На текущий момент методика расчёта показателя Пзи не разработана регулятором, но важно помнить: оценивать его нужно не реже одного раза в два года и также направлять отчётность во ФСТЭК России. Мы ожидаем появления официальных рекомендаций, которые позволят провести эту оценку максимально точно. В то же время рекомендуем уже сейчас задуматься о подготовке к внедрению Пзи в ваши процессы оценки состояния защиты информации.

Внедрение показателей Кзи и Пзи знаменует собой переход ФСТЭК России на систему удалённого мониторинга состояния защиты информации. Это означает, что регулятор будет получать данные напрямую от организаций (без необходимости проведения выездных проверок), в динамике отслеживать состояние защиты информации в организациях, выявлять организации с высоким уровнем риска и планировать выездные проверки в первую очередь в отношении них.

Вступление в силу приказа № 117 ставит перед организациями вопрос: когда же нужно будет впервые отчитаться перед ФСТЭК России о показателях Кзи и Пзи и каким образом?

По закону, отчитываться нужно после проведения оценки. Значит, сначала необходимо запланировать и провести оценку, а затем отправить результаты регулятору. Фактически с 1 марта у организаций есть шесть месяцев на то, чтобы провести первую оценку показателя Кзи и отправить результаты во ФСТЭК России, и два года, чтобы провести оценку показателя Пзи. При этом вполне вероятно, что регулятор выпустит дополнительные разъяснения, устанавливающие конкретные сроки предоставления информации.

Пока не ясно, в какие сроки необходимо предоставить первую отчётность и в какое именно управление ФСТЭК России направлять данные. Но не исключено, что информация будет передаваться в центральный аппарат для анализа и принятия решений, даже если изначально будет поступать в территориальные органы ФСТЭК России.

Совершенствование мероприятий и мер по защите информации

В контексте обеспечения соответствия требованиям ФСТЭК России этап совершенствования является ключевым элементом в цикле PDCA (Plan-Do-Check-Act). Он представляет собой процесс непрерывной коррекции и адаптации системы защиты информации, направленный на устранение выявленных несоответствий нормативным требованиям.

Представьте себе систему защиты информации вашей организации как корабль. После оценки мы видим, что корабль отклонился от курса – показатели Кзи ниже нормы: должно быть равно 1, а у вас составляет 0,80. Это говорит о том, что система защиты информации не в полной мере соответствует требованиям. Этап совершенствования – это механизм, который возвращает корабль на правильный курс. Организации предстоит проанализировать, какие именно аспекты защиты не обеспечивают должный уровень и выявить причины отклонения. Это может быть связано с различными факторами: меняющейся угрозой, изменениями в IT-ландшафте, текучестью кадров или невыполнением каких-либо запланированных мероприятий. Суть этапа – определить, что именно не хватает для достижения целевого значения и устранить дефицит в 0,20, как будто починить корабль.

Как это работает на практике?

1. Находим «дыры» в защите, выясняем, почему показатели ниже нормы. Например, устарели средства антивирусной защиты, не хватает обучения персонала.

2. Составляем подробный план, кто, когда и что должен сделать. Пример: «Обновить антивирус до последней версии (срок – месяц, ответственный – IT-отдел)».

3. Воплощаем план в жизнь, постоянно проверяем результаты.

4. Если что-то пошло не так, оперативно меняем план.

Этап совершенствования – это не одноразовый ремонт, а вечный двигатель ИБ. Он позволяет кораблю (вашей информационной системе) оставаться на плаву, постоянно улучшая свою устойчивость к штормам и соответствуя требованиям законодательства. И каждый инцидент, как пробоина в борту, заставляет совершенствовать защиту, делая корабль всё крепче.

Документы – основа защиты: что нужно подготовить?

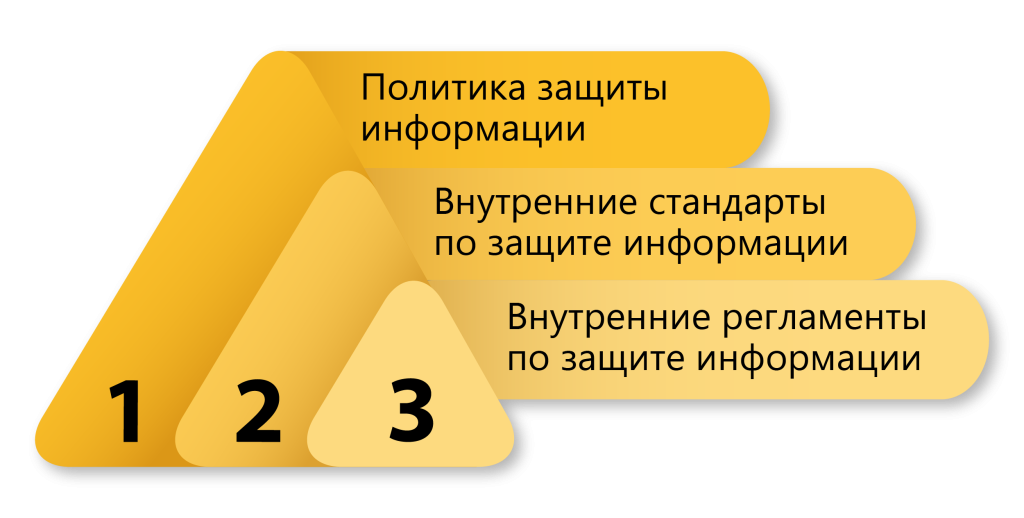

В процессе непрерывного совершенствования системы защиты информации важнейшую роль играет грамотное документирование всех аспектов защиты информации. Приказ № 117 чётко определяет требования к документации, формируя своеобразный фундамент для всей системы защиты информации. Условно можно выделить четыре основных уровня документов, начиная с самого общего и переходя к более конкретным деталям.

Первым и, пожалуй, самым важным уровнем является политика защиты информации (пп. а п. 14). Это – «конституция» вашей системы защиты информации, документ, определяющий общие цели, задачи и принципы, которыми руководствуется организация в процессе обеспечения безопасности. Политика задаёт вектор движения, определяя, что мы хотим защитить и зачем. Здесь важно подчеркнуть один ключевой момент: политика должна охватывать все информационные системы организации, а не какую-то конкретную. Она является отправной точкой для разработки всех остальных документов и мероприятий по обеспечению информационной безопасности.

Раньше требования к наличию политики не было, но после вступления в силу приказа № 117 она станет основным документом, который в первую очередь запросит проверяющий. Отсутствие политики – это, по сути, признак «несуществующей» системы защиты информации.

После того как определены общие цели и принципы в политике, необходимо перейти к их детализации. Этот уровень документации, обозначенный в новом 117 приказе как внутренние стандарты по защите информации (пп. г п. 14), определяет конкретные требования и правила, которые должны выполняться в организации для достижения целей, установленных в политике. Эти внутренние документы, утверждаемые руководителем организации или уполномоченным лицом, охватывают широкий спектр аспектов информационной безопасности и отвечают на вопрос «что должно быть обеспечено». Их задача – перевести высокоуровневые принципы в набор конкретных требований, применимых к различным областям защиты информации.

За стандартами следуют внутренние регламенты по защите информации (пп. д п. 14) – документы третьего уровня, которые являются логическим продолжением стандартов и отвечают на вопрос «как это обеспечивается». Если стандарт, к примеру, формулирует требование: «На всех рабочих местах должны быть установлены средства антивирусной защиты», то соответствующий регламент будет детально описывать процесс реализации этого требования. Он укажет, какие именно антивирусные средства подлежат обязательной установке (возможно, с указанием конкретных продуктов), на какие типы устройств (рабочие станции, серверы), как часто должно происходить обновление антивирусных баз и кто отвечает за мониторинг их состояния. Таким образом, регламенты превращают общие требования в пошаговые инструкции для исполнителей.

За стандартами следуют внутренние регламенты по защите информации (пп. д п. 14) – документы третьего уровня, которые являются логическим продолжением стандартов и отвечают на вопрос «как это обеспечивается». Если стандарт, к примеру, формулирует требование: «На всех рабочих местах должны быть установлены средства антивирусной защиты», то соответствующий регламент будет детально описывать процесс реализации этого требования. Он укажет, какие именно антивирусные средства подлежат обязательной установке (возможно, с указанием конкретных продуктов), на какие типы устройств (рабочие станции, серверы), как часто должно происходить обновление антивирусных баз и кто отвечает за мониторинг их состояния. Таким образом, регламенты превращают общие требования в пошаговые инструкции для исполнителей.

Четвёртый уровень документов включает в себя широкий спектр специализированных документов, которые детализируют реализацию конкретных процессов и решений. К ним относятся: приказы о назначении ответственных лиц, списки допустимых к использованию в организации программ, модели угроз, технические задания и паспорта и мн. др. И что важно отметить, эти документы тесно связаны с процессами, о которых говорилось ранее (21 процесс). Каждый документ отражает определённый аспект этих процессов, обеспечивая их прозрачность, управляемость и возможность контроля. В совокупности эти уровни документации формируют целостную, структурированную и контролируемую систему защиты информации.

Осознавая важность качественной документации, уже сейчас разработчики АльфаДок активно работают над расширением функциональности и наполнением приложения. На текущий момент в АльфаДок уже есть многие необходимые для ИБ-специалистов документы, такие как регламент антивирусной защиты, регламент управления уязвимостями, регламент обновления программного обеспечения и мн. др. При этом команда «Альфы» признаёт, что для полного соответствия новым требованиям ФСТЭК России необходима дальнейшая работа по расширению набора документов. В частности, предстоит разработка и внедрение политики защиты информации, стандартов и регламентов по защите информации. Поэтому в ближайшее время планируется активно развивать данное направление.

Несколько слов о классификации информационных систем

С вступлением в силу приказа ФСТЭК России № 117 организациям также предстоит обратить внимание на процесс классификации своих информационных систем. В целом, он остался прежним, однако появились важные нюансы, которые необходимо учитывать.

Ключевым аспектом классификации является определение степени возможного ущерба для каждого вида информации, обрабатываемого в информационной системе. Речь идёт о таких видах информации, как служебная тайна, врачебная тайна, ДСП и коммерческая тайна. В процессе классификации необходимо оценить, какой ущерб может быть нанесён в случае нарушения конфиденциальности, целостности или доступности каждого вида информации. Степень возможного ущерба влияет на уровень значимости информационной системы, который, в свою очередь, определяет её класс.

Наиболее значимым изменением является ужесточение требований к информационным системам, обрабатывающим информацию для служебного пользования (ДСП). Если ваша информационная система обрабатывает данные ДСП, то она автоматически получает уровень значимости 1 и относится к классу К1. Других вариантов классификации в этом случае не предусмотрено.

Одним из важных уточнений стало более чёткое определение масштаба информационной системы. При этом привычная трёхуровневая классификация (федеральный, региональный, объектовый) сохранена. Этот параметр необходимо учитывать при классификации, так как он может влиять на выбор необходимых мер защиты информации.

Процесс классификации по-прежнему оформляется актом классификации. И в АльфаДок уже есть инструменты, позволяющие реализовать процесс классификации, но небольшие корректировки всё же планируем внести, чтобы обеспечить возможность оценки ущерба в отношении каждого вида информации, обрабатываемого в информационной системе. Это позволит более точно определить уровень значимости и класс информационной системы и, как следствие, правильно подобрать необходимые меры защиты.

Зона ответственности: кто за что отвечает?

Итак, мы рассмотрели требования к процессам защиты информации, их документальному обеспечению и классификации информационных систем. Теперь необходимо разобраться, кто отвечает за организацию и функционирование системы защиты информации.

Приказ устанавливает, что ответственность за организацию защиты информации несёт руководитель организации или уполномоченный им заместитель. Фокус на одном ответственном лице обеспечивает единый центр координации всех вопросов, связанных с защитой информации.

Для обеспечения безопасности информации организация также должна создать структурное подразделение или назначить ответственных лиц. В отличие от приказа № 17, где перечислялись конкретные роли (ответственный за планирование, ответственный за реагирование на инциденты, ответственный за администрирование и др.), новый документ не содержит чётких указаний относительно того, какие именно ответственные лица должны быть назначены. Но это не исключает возможности назначения отдельных ответственных лиц за реализацию конкретных процессов, однако решение об этом остаётся за организацией.

В условиях дефицита квалифицированных специалистов по защите информации вполне допустимо возложение всех обязанностей на одного человека. Однако для эффективной работы системы защиты информации необходимо распределение ролей между несколькими специалистами.

Обязанности всех сотрудников, участвующих в процессе защиты информации, должны быть чётко закреплены в должностных инструкциях или трудовых договорах. Это касается как заместителя руководителя, курирующего вопросы ИБ, так и сотрудников структурного подразделения или ответственных лиц, непосредственно занимающихся вопросами защиты информации.

Все сотрудники организации должны быть ознакомлены с документами по защите информации: политикой, стандартами, регламентами и другими. Это требование не новое, оно существовало и ранее, и остаётся актуальным в рамках приказа № 117. Ознакомление сотрудников с документами по защите информации – это непрерывный процесс, который необходимо поддерживать на постоянной основе.

Важно понимать, что обеспечение информационной безопасности тесно связано с сопровождением IT-инфраструктуры. Нельзя разделять эти области. Функции по защите информации могут быть возложены и на IT-специалистов, однако необходимо соблюдать баланс компетенций. Не менее 30% специалистов, занимающихся вопросами защиты информации, должны иметь профильное образование или пройти курсы профессиональной переподготовки в области ИБ. Остальные сотрудники могут быть специалистами IT-служб, выполняющими функции по защите информации. Этот акцент на профильном образовании или переподготовке специалистов по ИБ в новом приказе, скорее всего, приведёт к увеличению спроса на соответствующие курсы.

Приказ № 117 устанавливает повышенные требования к взаимодействию с подрядными организациями, возлагая большую ответственность за регламентацию и соблюдение мер защиты информации на обе стороны. Для этого компаниям предстоит разработать и внедрить соответствующие регламенты, которые должны быть интегрированы в общую политику защиты информации.

Все лица, привлекаемые к оказанию услуг или сопровождению информационных систем, должны быть ознакомлены с документами по защите информации, действующими в организации, и обязаны их соблюдать. Это касается всех подрядчиков, независимо от вида оказываемых услуг.

Несоблюдение требований приказа № 117 влечёт за собой административную ответственность в соответствии с КоАП РФ. При этом, стоит отметить, что размеры штрафов за нарушение требований в области защиты информации постоянно растут.

Заключение

Приказ ФСТЭК России № 117 – это важный шаг в развитии систем защиты информации в России. Он требует от организаций не только формального соответствия требованиям, но и выстраивания эффективной системы управления информационной безопасностью, основанной на непрерывном совершенствовании и адаптации к изменяющимся угрозам.

Внедрение новых требований может показаться сложной задачей, но, имея чёткое понимание целей и задач, а также используя современные инструменты автоматизации, организации смогут успешно адаптироваться к новым условиям и обеспечить надёжную защиту своих информационных активов. Как гласит п. 23 приказа № 117, специалисты по защите информации должны применять средства для автоматизации и аналитической поддержки своей деятельности. АльфаДок – именно такой инструмент, который поможет вам выполнить эти требования и упростить процесс соблюдения 117-го приказа.

Сделайте шаг навстречу безопасности и эффективности: переходите на наш сайт и получите бесплатный демодоступ!