По экспертным данным 95% всех утечек данных вызваны человеческим фактором – такая статистика приводится в статье Mimecast. Представьте, что каждый из сотрудников вашей организации, от рядового специалиста до топ-менеджера, может быть бомбой замедленного действия. Так что же делать с человеческим фактором?

«Укрепить нельзя заменить», или как защитить себя от киберугроз.

Это крылатое выражение может послужить ответом на вопрос, прозвучавший во введении, причём оба варианта будут верными, пусть и частично. Минимизировать риски для информационных систем можно, возложив часть обязанностей на аппаратные и программные решения (фаерволы, маршрутизаторы с функциями безопасности, системы предотвращения вторжений (IPS), антивирусы и спам-фильтры).

Однако, как бы ни была совершенна защита на техническом уровне, многие риски информационной безопасности можно и нужно эффективно снижать на уровне человеческом. Вместе с технологиями защиты развиваются и киберпреступники: с каждым годом они становятся всё изобретательнее в способах обхода систем безопасности. Сегодня особенно заметно, как активно злоумышленники используют технологии искусственного интеллекта для проведения атак и разработки эффективных сценариев проникновения. Поэтому важно развивать не только технологии, но и знания, внимательность и цифровую осознанность сотрудников. Достигнуть этого можно, повысив и проверив осведомлённость сотрудников путём информирования об основах кибербезопасности и новых видах угроз, а также методах противодействия им.

Знай своего врага. Основные виды киберугроз для сотрудников организаций.

Как мы писали выше, часть угроз, такие как атаки на инфраструктуру, компрометация сетей и устройств организации, можно нивелировать техническими средствами защиты. Но так как первым звеном таких атак злоумышленниками выбирается человек, то в первую очередь следует сосредоточиться на угрозах, причиной которых он является. Основой для реализации таких атак является неспособность распознать внешние угрозы — поддельные письма, сайты или сообщения, маскирующиеся под легитимные (фишинг); телефонные звонки от «службы безопасности» или «технической поддержки» (вишинг); фишинговые SMS или сообщения в мессенджерах (смишинг). Здесь злоумышленники используют социальную инженерию, и на человека в том или ином виде оказывается влияние извне.

Противодействие фишингу – база киберграмотности.

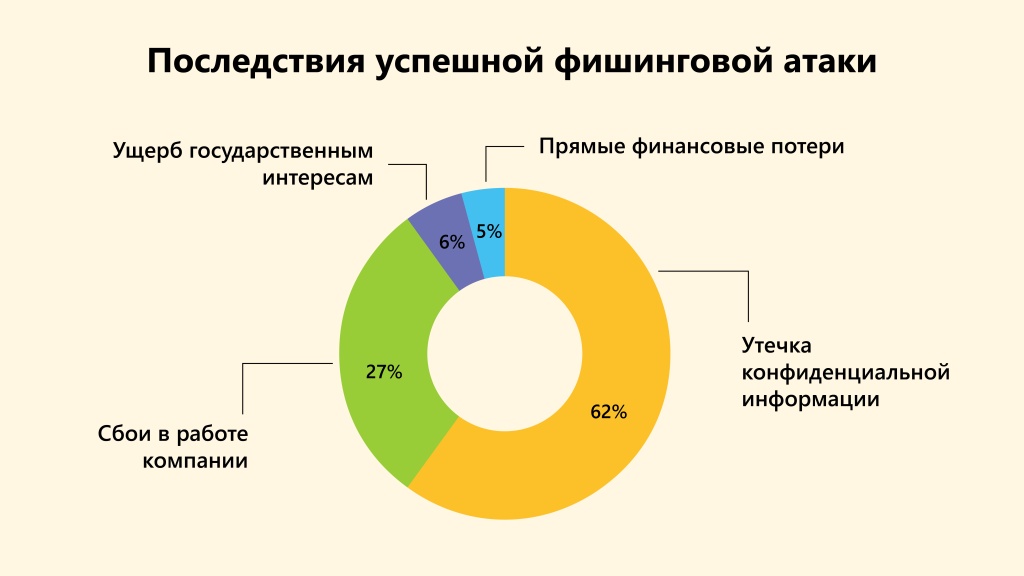

По статистике, около 80% кибератак начинается с фишинговых писем. Этот метод практикуется уже не один десяток лет: ещё в 90-х были распространены «нигерийские письма», обещающие «несметные» богатства пользователям интернета. Позднее в рассылках появилась персонификация и вложенный вредоносный софт. Сегодня злоумышленники всё чаще используют соцсети и мессенджеры, хотя большинство фишинговых атак до сих пор совершается через электронную почту. Также популярными стали дипфейки и дипвойсы, позволяющие злоумышленникам мимикрировать под, например, руководителя жертвы.

Если при воздействии через личный телефон сотрудника под ударом оказывается он сам, то при попадании «на крючок» с рабочего компьютера – под угрозу попадает организация. Компьютер подвергшегося атаке пользователя, подключённый к информационным системам организации, становится точкой входа для хакеров во внутреннюю инфраструктуру организации.

И раз сотрудники должны быть одним из первых эшелонов киберзащиты, то необходимо периодически проводить их обучение, как теоретическим, так и практическим методами, а также как проводить наиболее объективную оценку применения полученных знаний в ходе обычной рабочей обстановки сотрудников. Это требование прописано в законодательстве, в том числе в федеральных законах № 152-ФЗ и № 187-ФЗ, в приказах ФСТЭК России № 117 и № 239. Со временем сотрудник выработает самый важный элемент – самодисциплину и критическую осознанность.

Словом и делом. Как обучить сотрудников киберграмотности?

С теоретической частью киберграмотности всё относительно просто. ИБ-отдел может подготовить материал по основам кибербезопасности для самостоятельного изучения или провести вебинары для сотрудников организаций. При более основательном подходе организация обучает и тестирует на предмет полученных знаний на образовательной платформе. Подобные занятия, для их максимальной эффективности, надо проводить на регулярной основе и на основе актуальной информации. Не будет лишним, включить эту тему во вводный инструктаж при онбординге новых кадров или, к примеру, после сообщений в СМИ о крупных утечках данных.

Практический подход позволяет выработать применимый опыт действий сотрудников при атаке злоумышленников в реальной обстановке. Служба безопасности может рассылать сотрудникам собственные фишинговые письма (естественно, без каких-либо реальных угроз для сотрудника или организации).

«Тренировочные» письма, как и реальные фишинг-рассылки, маскируются под письма сторонних ресурсов, например, Госуслуг, банков или даже под почтовую рассылку самой организации. Для усиления эффекта они обращаются напрямую к цели атаки. Как правило, в таких письмах делается акцент на необходимость срочного реагирования на какую-либо критическую ситуацию: попытка переоформления личного кабинета, заявка на кредит или прохождение опроса. Для предотвращения этой «опасной ситуации» необходимо пройти по ссылке, где ввести свои данные или код из SMS.

Организуя массовую рассылку сотрудникам или же проводя одиночные атаки в течение определённого периода, ИБ-отдел собирает аналитику, сколько людей открыли фишинговое письмо, сколько прошли по ссылкам/скачали файл, сколько ввели свои данные на сайте-ловушке. Исходя из этой информации, организация определяет необходимый перечень мер по обучению сотрудников, в той или иной степени поддавшихся на уловку.

Как организовать такие проверки? Самый бюджетный вариант – делать это вручную, но в этом случае накладывается ряд ограничений, например: невозможность проведения атак на множество пользователей и отслеживания, какие именно из потенциально-опасных действий совершил сотрудник, сложности хранения и анализа полученных данных во времени. Куда более качественный подход обеспечивают готовые решения, которые могут организовать обширную рассылку по всей корпоративной сети, применяя различные шаблоны и расписания атак, а также вести сводную аналитическую информацию по всему процессу повышения осведомлённости.

АльфаИнтенсив. Комплексное управление осведомлённостью в области ИБ.

Кратко резюмируя написанное выше, можно выделить следующие проблемы, которые необходимо решить:

- одна из главных причин инцидентов ИБ – неосведомлённость сотрудников, а самый распространённый способ атак – фишинг;

- законодательство в сферах обработки и защиты ПДн, защиты КИИ и ГИС требует обучать сотрудников организации, обрабатывающих информацию;

- для поддержания высокого уровня киберграмотности и системного обучения сотрудников необходим специализированный инструмент.

Для решения этих задач специалисты НПЦ «КСБ» разработали новый продукт, который дополнит экосистему приложений Альфа. АльфаИнтенсив включает в себя как теоретическую программу обучения, так и возможность на практике проверять знания сотрудников:

- система управления обучением (LMS) содержит в себе готовые курсы по основным направлениям защиты информации, также имеется возможность создавать собственные обучающие курсы или импортировать уже готовые материалы;

- платформа для имитации фишинговых атак позволяет проводить рассылку писем и помогает анализировать реакцию на них с последующим обучением и закреплением навыков.

В разделе «Словом и делом. Как обучить сотрудников киберграмотности?» рассматривался как раз один из сценариев запланированной атаки на сотрудников. Модуль имитации фишинговых атак, который входит в состав АльфаИнтенсив, позволяет настроить шаблоны для разных категорий «целей». Например, для мужчин до 30 лет — от военкомата, а для автовладельцев — от ГИБДД. Варианты ограничены только фантазией ИБ-специалиста.

Интеграция с другими приложениями экосистемы Альфа позволяет получать актуальный список сотрудников, а интуитивный интерфейс обеспечивает быстрое освоение приложения и лёгкую работу в нём. Как и другие приложения экосистемы АльфаИнтенсив может быть развёрнут в облаке или на мощностях заказчика (такой вариант даёт возможность получить доступ ко всем функциям и модулям).

Киберграмотность сотрудника = кибербезопасность организации.

Уделять внимание киберграмотности сотрудников по остаточному принципу с каждым годом становится всё дороже: атак становится больше, и они всё более изощрённые. Помимо ущерба репутации и возможного простоя, возросла ответственность за утёкшие в результате кибератаки персональные данные. И пока технологии не позволяют нам исключить человеческий фактор, то ИБ-отделам остаётся только «закалять» слабое звено, повышая осведомлённость сотрудников в области информационной безопасности.

Вот несколько простых, но действенных советов для того, чтобы не попасться на уловки злоумышленников:

· не реагируйте на подозрительные сообщения — не открывайте вложения и не переходите по ссылкам из писем от неизвестных отправителей;

· проверяйте адрес электронной почты — даже один лишний или изменённый символ может указывать на подделку;

· используйте антивирусы и другие средства защиты информации — они помогут вовремя обнаружить вредоносные файлы и заблокировать опасные сайты;

· создавайте разные пароли для разных сервисов — так вы снизите риск компрометации всех учётных записей при утечке одного из них;

· включайте двухфакторную аутентификацию (2FA) — это дополнительный уровень защиты, который предотвратит доступ злоумышленников даже при утечке пароля;

· будьте внимательны при онлайн-покупках — проверяйте наличие защищённого соединения (https://) и репутацию сайта;

· регулярно обновляйте операционную систему и приложения — обновления закрывают уязвимости, которыми могут воспользоваться злоумышленники;

· избегайте открытых Wi-Fi сетей для важных операций — не вводите пароли и не совершайте платежи в незащищённых сетях.

А если вы хотите прокачать осведомлённость на максимум, то можете подать заявку на пилотный проект АльфаИнтенсив на нашем сайте в форме обратной связи - https://npc-ksb.ru/alfaintensive или напишите на почту alfa@npc-ksb.ru.